Zuletzt aktualisiert: 3. Mai 2018

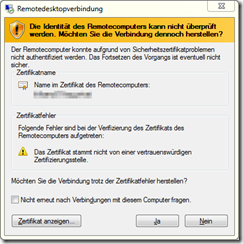

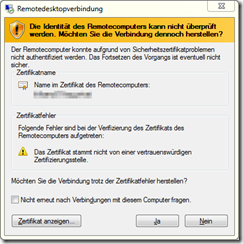

Wer sich auf einen anderen Rechner per Remote Desktop verbindet bekommt ohne Konfiguration eine Meldung.

Jeder Windows Client erstellt ein selbst signiertes Zertifikat für die RDP-Verbindung. Über dieses Zertifikat wird die gesicherte Verbindung hergestellt. Es ist etwas unschön, da hier erstes eine Warnung kommt – wie kann ich sicher sein, ob es das richtige ist? Ich möchte hier den Weg zeigen wie es mit einer Windows-CA im Zusammenspiel mit einer GPO zu lösen ist.

… weiterlesen

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8118

Zuletzt aktualisiert: 3. Mai 2018

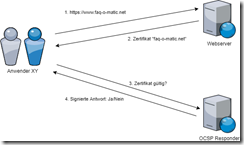

Setzt man sich mit der Planung und Implementierung einer (möglicherweise Multi-Tier-) Enterprise-CA unter Windows auseinander, so wird man feststellen, dass hierfür sowohl ein CRL-Webserver (Certificate Revocation List) als auch ein OCSP Responder (Online Certificate Status Protocol) sinnvoll sind. In größeren Umgebungen befinden sich sowohl der CRL-Webserver als auch der OCSP Responder meistens in einer DMZ und sind weder Mitglied der selben noch Mitglied einer vertrauten Domäne der Issuing Certificate Authority (dt. Zertifizierungsstelle).

Im Gegensatz zu einer herkömmlichen Zertifikatssperrliste (CRL), welche komplett digital signiert von der Zertifizierungsstelle kommt, werden OCSP Anfragen pro Antwort signiert. Dafür wird ein OCSP Response Signing Zertifikat benötigt, welches nur kurze Laufzeiten haben sollte, da dies die Zertifikatserweiterung „id-pkix-ocsp-nocheck“ beinhaltet und so keinerlei Revocation Check erfolgt.

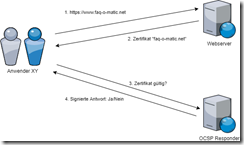

Die folgende Grafik beschreibt den Ablauf eines OCSP-Checks:

Steht der OCSP Responder (ggf. mehrere hinter einem Load Balancer) nun in einer DMZ, hat dieser keinerlei Möglichkeit, ein solches Zertifikat automatisch bei einer CA anzufordern. Dadurch gibt es für die Automatisierung dieses Vorganges auch keine Best Practice. Allerdings konnte uns auch hier PowerShell wieder aushelfen.

… weiterlesen

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8072

Möchte man die PrimaryGroupID (näheres siehe in diesem Beitrag) automatisch für alle AD-User prüfen und ggf. auch automatisch korrigieren, so kann man dies natürlich auch per PowerShell tun.

Im Active Directory gibt es standardmäßig eine Ausnahme, welche nicht die primaryGroupID 513 („Domain-Users“) hat: Hierbei handelt es sich um den User „Guest“, dieser hat die primaryGroupID 514 („Domain-Guests“) und muss somit gesondert berücksichtigt werden. Das Script „Correct-ADPrimaryGroup.ps1” (zu finden auf Github) berücksichtigt auch diese Ausnahme.

[Correct-ADPrimaryGroup.ps1 · GitHub]

https://gist.github.com/RobinBeismann/cbd3ae7e74d9d8fd331304d13788f0e0

Falls man sich nur die Vorkommnisse anzeigen lassen will, so kann man das Script direkt ausführen, da die Variable „$dryRun“ standardmäßig auf true steht. Möchte man die oben generierten (potentiellen) Fehler automatisch korrigieren lassen, so muss man Zeile 2 auf „$dryRun = $false“ ändern.

In der Standardeinstellung fragt das Script alle AD-User in der aktuellen Domäne ab, dies kann geändert werden in dem man Zeile 3 auf „$searchBase=’OU Pfad’“ ändert.

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8068

Nutzt man keine Enterprise-Linux-Systeme wie SUSE Enterprise Linux oder Redhat Enterprise Linux, stellt sich die Integration in einen LDAP-Verzeichnisdienst wie das Active Directory manchmal als kleine Herausforderung dar. Ein Weg dies, auf Debian-Derivaten zu realisieren, ohne auf Samba zurückzugreifen, ist Powerbroker Identity Services Open (PBIS Open) von BeyondTrust, ehemals bekannt als Likewise Open.

… weiterlesen

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8063

Im Januar gibt es eine kleine Eventreihe mit Kultcharakter: Developer-Guru Scott Guthrie kommt zu einer “Azure Red Shirt Dev Tour” nach München und Berlin. Im Fokus der kostenlosen eintägigen Events steht die Entwicklung mit Azure-Clouddiensten. Zügige Anmeldung ist sinnvoll. Am 17. Januar 2018 ist Scott in Berlin und am 18. Januar in München.

Im Januar gibt es eine kleine Eventreihe mit Kultcharakter: Developer-Guru Scott Guthrie kommt zu einer “Azure Red Shirt Dev Tour” nach München und Berlin. Im Fokus der kostenlosen eintägigen Events steht die Entwicklung mit Azure-Clouddiensten. Zügige Anmeldung ist sinnvoll. Am 17. Januar 2018 ist Scott in Berlin und am 18. Januar in München.

[Azure Red Shirt Tour Berlin]

https://www.microsoftevents.com/profile/form/index.cfm?PKformID=0x3109845abcd

[Azure Red Shirt Tour München]

https://www.microsoftevents.com/profile/form/index.cfm?PKformID=0x3107717abcd

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8061

Wir haben unsere beliebte Sammlung von AD-Testbenutzerkonten mit lustigen Namen erweitert. In der jüngsten Fassung sind über 330 Namen enthalten, das sind über 40 neue Benutzerkonten seit dem letzten Update.

Alles Weitere zur Sammlung findet sich hier, auch eine geordnete Liste:

[AD-Testuser mit Details und lustigen Namen (reloaded) | faq-o-matic.net]

https://www.faq-o-matic.net/2014/02/17/ad-testuser-mit-details-und-lustigen-namen-reloaded/

Den Download könnt ihr auch gleich hier vornehmen – aber Vorsicht: Wie immer legt das Skript nach einer kurzen Warnung sofort los und erzeugt über 330 Konten in der aktuellen Domäne.

Create-fomUsers (17,1 KiB, 8.603-mal heruntergeladen, letzte Änderung am 22. Januar 2019)

Create-fomUsers (17,1 KiB, 8.603-mal heruntergeladen, letzte Änderung am 22. Januar 2019)

Auch unsere Extra-Seite mit den Namen als Einzelportionen hat die neue Lieferung als Datenbestand:

[Lustige Namen]

https://www.faq-o-matic.net/namen/

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8057

Wer sich mit dem Thema Backup im Microsoft SQL Server beschäftigt, ist mit ziemlicher Sicherheit schon über das Copy-Only Backup (zu Deutsch: Kopie Sicherung) gestoßen. Was dieser Backup-Typ bedeutet und wo man ihn einsetzten kann/sollte, dazu gehen die Meinungen auseinander. Aus diesem Grund möchte ich den technischen Hintergrund und die Unterschiede zwischen „normalen“ Backups und den Copy-Only Backups vorstellen und anschließend zeigen wann man diese sinnvoll einsetzen kann.

… weiterlesen

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8051

Nutzt man einen Citrix Netscaler für externes NAT-ing und hat zusätzlich noch weitere interne Netze über statische Routen definiert, so wird man sehr schnell feststellen, dass sich der NetScaler hier untypisch verhält. Herkömmliche Routing- und Firewalling-Appliances benötigen extra ACLs für das NAT-ing von privaten IP Adressen, da diese normalerweise standardmäßig ausgeschlossen sind.

Der NetScaler arbeitet hier aber genau umgedreht und wendet NAT erst mal auf alle IP Adressen an, die nicht per ACL ausgeschlossen wurden.

… weiterlesen

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8047

Hier sind die Folien zu meinem Vortrag “Woher kennt mich die Cloud? Authentifizierung in Web-Umgebungen” auf der Imagine Cloud Conference 2017 bei Microsoft in München. Inhalt der Session war ein Überblick über SAML, OAuth und ADFS.

Hier sind die Folien zu meinem Vortrag “Woher kennt mich die Cloud? Authentifizierung in Web-Umgebungen” auf der Imagine Cloud Conference 2017 bei Microsoft in München. Inhalt der Session war ein Überblick über SAML, OAuth und ADFS.

mw-171128-Imagine-Cloud-Auth.pdf (2,0 MiB, 1.898-mal heruntergeladen, letzte Änderung am 28. November 2017)

mw-171128-Imagine-Cloud-Auth.pdf (2,0 MiB, 1.898-mal heruntergeladen, letzte Änderung am 28. November 2017)

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8041

Vor einigen Wochen hat Microsoft ein Toolset veröffentlicht, mit dem sich vollständige ADFS-Konfigurationen sichern und wiederherstellen lassen. Neben Wiederherstellungs-Szenarien will Microsoft damit auch einen Ersatz für Kunden bieten, die keine volle Hochverfügbarkeit für ihre ADFS-Umgebung einrichten wollen oder können.

Das Werkzeug ist eine Erweiterung der PowerShell und wird auch über die PowerShell gesteuert. Im Backup-Modus exportiert es alle relevanten Konfigurationsparameter einschließlich der Zertifikate und deren privaten Schlüsseln. Der Restore-Modus soll es ermöglichen, eine identische Konfiguration schnell wieder einzurichten, wobei das Tool die nötigen Windows-Komponenten größtenteils mit installiert.

Den Kommentaren zur Veröffentlichung lässt sich entnehmen, dass die Software noch nicht ganz fehlerfrei ist. Wer darauf baut, sollte also alle nötigen Prozeduren gründlich testen und verifizieren, um sicherzugehen, dass keiner der Fehlerfälle vorliegt.

[AD FS Rapid Restore Tool | Microsoft Docs]

https://docs.microsoft.com/en-us/windows-server/identity/ad-fs/operations/ad-fs-rapid-restore-tool

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8035

Kategorie:

Kategorie:  Translate EN

Translate EN