Ende März hat Microsoft einen neuen Hype in die freie Wildbahn entlassen: Copilot Cowork. Dieser Kollege hat das Zeug, die Zukunft der Arbeit in einem Ausmaß zu verändern, wie wir es uns seit dem ernüchternden Start von Copilot vor zweieinhalb Jahren kaum mehr vorstellen konnten.

Ende März hat Microsoft einen neuen Hype in die freie Wildbahn entlassen: Copilot Cowork. Dieser Kollege hat das Zeug, die Zukunft der Arbeit in einem Ausmaß zu verändern, wie wir es uns seit dem ernüchternden Start von Copilot vor zweieinhalb Jahren kaum mehr vorstellen konnten.

Disclaimer und Erwartungsmanagement: Viele der Produkte und Features, über die die meisten MVPs und andere laute Early Adopter täglich schreiben und begeistert referieren, damit sie „vorne dabei“ sind, befinden sich noch in einer Release-Phase namens „Frontier“. Das ist eine Very-Early-Preview-Phase von Microsoft insbesondere im Umfeld der KI-Produkte, die noch vor der Stufe von Private oder Public Previews liegt. Diese Funktionen sind also weit entfernt von allgemein verfügbar und als produktionsreif angesehen. Vielmehr handelt es sich um ein kooperatives Versuchsfeld, in dem wir ausprobieren und Feedback geben können, um die Produkte zu verbessern, bevor sie vielleicht in Preview und dann vielleicht in GA (generally available = allgemeiner Rollout) gehen. Bis dahin gibt es keine Garantie, in welcher Form oder dass diese Features überhaupt jemals produktiv ausgerollt werden. Wir sprechen also immer über eine mögliche, aber ungewisse Zukunft.

… weiterlesen

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=9023

Unser AD-Doku-Tool José liegt jetzt in der Version 3.14 vor. Es handelt sich um einen Bugfix, der die obsolete Versionsprüfung für den Windows Script Host entfernt. Diese war seit ein paar Wochen auf Fehler gelaufen. Nun sollte José wieder mit Windows 11 sowie mit allen aktuellen Versionen von Windows Server arbeiten.

José Active-Directory-Dokumentation (89,9 KiB, 205.654-mal heruntergeladen, letzte Änderung am 27. April 2026)

José Active-Directory-Dokumentation (89,9 KiB, 205.654-mal heruntergeladen, letzte Änderung am 27. April 2026)

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=9017

Dieser Tage meldete sich ein Blog-Leser bei mir und teilte mir mit, dass unser AD-Doku-Tool José nicht mehr laufe. Es erscheine nur noch eine Fehlermeldung, die auf Inkompatibilität verweist.

Kurz gefasst: José ist über eine zu einfache Versionsprüfung gestolpert. Vor Urzeiten habe ich einen Check der WSH-Version (Windows Script Host) eingebaut, weil es seinerzeit Altsysteme mit WSH-Versionen gab, die bestimmte Dinge noch nicht konnten. Das hat fast 20 Jahre gut funktioniert …

… bis Microsoft in diesem Frühjahr auf die Idee kam, die WSH-Version von 5.8xx auf 10.0 zu ändern. Leider prüft José die Nummer als String, nicht als Zahl. Und da ist 10 kleiner als 5, weil 10 nun mal mit dem Zeichen 1 beginnt, und das ist “kleiner” als das Zeichen 5.

In den nächsten Tagen gibt es eine korrigierte Version. Einstweilen könnt ihr euch behelfen, indem ihr die Zeilen 246 bis 252 der Datei JoseExec.vbs in einem Editor auskommentiert (in jeder Zeile ein Apostroph davor schreiben).

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=9014

Am 28. Januar 2026 war wieder Teams Community Day. An acht Standorten in ganz Deutschland kam die Teams-Community mit vielen Gästen zusammen, um über Themen und Trends aus dem Universum der digitalen Zusammenarbeit zu sprechen. Dieses Jahr war Hannover der Haupt-Standort, wir waren beim ATD Systemhaus zu Gast, Co-Sponsor war die Communardo Smart Work.

Am 28. Januar 2026 war wieder Teams Community Day. An acht Standorten in ganz Deutschland kam die Teams-Community mit vielen Gästen zusammen, um über Themen und Trends aus dem Universum der digitalen Zusammenarbeit zu sprechen. Dieses Jahr war Hannover der Haupt-Standort, wir waren beim ATD Systemhaus zu Gast, Co-Sponsor war die Communardo Smart Work.

Hier sind die Folien der Sessions, die alle Teilnehmenden zu lebhafter Diskussion angeregt haben.

TCD 2026: Keynote Security (Nils Kaczenski) (3,8 MiB, 346-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Keynote Security (Nils Kaczenski) (3,8 MiB, 346-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Low Code (Jan Drees) (1,9 MiB, 336-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Low Code (Jan Drees) (1,9 MiB, 336-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Teams-Transkript (Stefan Riedel) (3,2 MiB, 415-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Teams-Transkript (Stefan Riedel) (3,2 MiB, 415-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Agentic Teams (Tomislav Karafilov) (1,6 MiB, 372-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Agentic Teams (Tomislav Karafilov) (1,6 MiB, 372-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Gast oder Gefahr (Patrick Kern) (2,1 MiB, 311-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Gast oder Gefahr (Patrick Kern) (2,1 MiB, 311-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Copilot Loop (Natanael Mignon) (1,8 MiB, 332-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

TCD 2026: Copilot Loop (Natanael Mignon) (1,8 MiB, 332-mal heruntergeladen, letzte Änderung am 2. Februar 2026)

Zur Session

”Vom Bauchgefühl zur Strategie: Kommunikation & Kollaboration auditfest gestalten” von Sebastian Hoffmann geht es hier.

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=9006

Ich könnte auf mehreren Seiten hochglänzenden PDF-Karussells den aktuellen Stand abbilden, was die Arten von Copilot Agents, PAYG/Metered-Plänen und deren Monitoring angeht – aber das machen alle und ist nächste Woche schon wieder outdated. Daher hier nur ein Sneak Peak.

Stattdessen kann ich euch auch einfach den Prompt teilen, mit dem ihr immer den aktuellen Stand selbst herausfinden könnt, wenn ihr ihn wirklich braucht.

- Öffne Copilot Chat (kostenlos, mit M365 Account angemeldet trotzdem datensicher)

- Schalte GPT-5 ein

- Prompte:

- For a publication I want to create a comprehensive matrix of Copilot Agents, available Pay-as-you-go (sometimes also called metered) plans and corresponding monitoring tools for consumption and cost in the Microsoft ecosystem. Please research this information and suggest table layouts to make all this information easily accessible to readers.

- Ertrinke in den Informationen, exportiere sie als Markdown oder Excel oder speichere sie einfach als Copilot Page (was auch Markdown ist und von wo du auch nach Word exportieren kannst).

The ultimate reference on Copilot Agents, PAYG plans and their monitoring. You’re welcome.

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=9001

Haiko Hertes hat mit Unterstützung von Ralf Richter die Session-Videos vom SysAdminDay 2025 in Leipzig veröffentlicht. Sie finden sich in einer YouTube-Playlist hier:

Haiko Hertes hat mit Unterstützung von Ralf Richter die Session-Videos vom SysAdminDay 2025 in Leipzig veröffentlicht. Sie finden sich in einer YouTube-Playlist hier:

https://www.youtube.com/watch?v=k_J7KOvoFkA&list=PLPK8RW8p4Ok_FHM6qJT12fwX_i9VLErTu

Meine Session “AD Security: So richtig falsch gemacht” ist auch dabei, der Link ist hier:

https://youtu.be/3S34XS4LH6c

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8999

Hier ist das Handout zu meiner Session “AD-Security: So richtig falsch gemacht” beim Sysadminday 2025 in Leipzig.

Hier ist das Handout zu meiner Session “AD-Security: So richtig falsch gemacht” beim Sysadminday 2025 in Leipzig.

Sysadminday 2025 AD richtig falsch NK Handout (1,8 MiB, 1.254-mal heruntergeladen, letzte Änderung am 26. Juli 2025)

Sysadminday 2025 AD richtig falsch NK Handout (1,8 MiB, 1.254-mal heruntergeladen, letzte Änderung am 26. Juli 2025)

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8994

Gemeinsam mit meinem lieben Kollegen Robert „Captain Governance“ Heep habe ich beim M365 Summit im Mai darüber gesprochen, wie man Daten vor M365 Copilot schützen kann. Die Folien vom Vortrag stellen wir euch hier zur Verfügung. Eine Aufzeichnung ist ebenfalls verfügbar, indem ihr nachträglich ein Ticket dafür erwerbt unter Aufzeichnungen der letzten Summits – M365 Summits.

Den Vorgeschmack zum Vortrag gab es schon vor längerer Zeit hier: M365 Copilot auf einem Auge blind machen | faq-o-matic.net

Der Download:

M365 Summit: Daten vor Copilot schützen (2,4 MiB, 824-mal heruntergeladen, letzte Änderung am 15. Juli 2025)

M365 Summit: Daten vor Copilot schützen (2,4 MiB, 824-mal heruntergeladen, letzte Änderung am 15. Juli 2025)

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8989

Zuletzt aktualisiert: 18. August 2025

Der MVP-Kollege Evgenij Smirnov hat einen Bug in Windows Server 2025 entdeckt, der sich in bestimmten Konstellationen kritisch auswirkt.

Update 18. August 2025: Die August-2025-Updates beheben laut Evgenij das Problem.

TL;DR: Lieber noch keine DCs mit WS2025 einrichten, wenn in der Domäne die automatische Sperrung von Konten mit Kennwort-Historie aktiv ist.

Problem: In Windows Server 2025 ist ein Bug, der das Sperren von AD-Konten bei falschen Kennwörtern betrifft. Es fehlt ein Dämpfungs-Mechanismus, der nach dem Ändern von Kennwörtern dafür sorgt, dass bestehende Anmeldungen (die noch das alte Kennwort verwenden) nicht sofort zur Sperrung des Kontos führen. Noch gibt es keinen Fix dafür.

Bedingungen: Das Problem tritt auf, wenn

- die automatische Sperrung von Konten nach x falschen Kennwörtern UND

- die Kennwort-Historie aktiv sind UND

- der DC mit der PDC-Emulator-Rolle unter Windows Server 2025 läuft

Details: hat Evgenij Smirnov hier liebevoll beschrieben: https://it-pro-berlin.de/2025/07/server-2025-domain-controllers-n-2-support-call-reducer-is-broken

Abhilfe: bis es einen Fix gibt, lieber noch keine DCs auf WS2025 aktualisieren. Falls das schon geschehen ist, aber der Domänen-Modus noch nicht hoch geschaltet wurde, evtl. die PDCe-Rolle (eine der FSMO-Rollen) auf einen DC mit WS2022 oder älter zurückschieben.

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8986

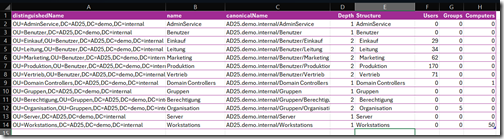

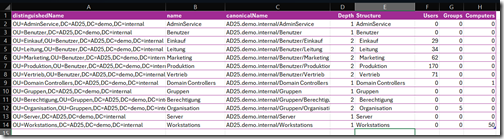

Wer sich schnell einen Überblick über die Objektstruktur einer Active-Directory-Umgebung verschaffen möchte, kommt oft sehr weit mit der Information, in welchen OUs wie viele Objekte liegen. Diese Daten lassen sich mit der PowerShell recht schnell zusammentragen.

Das folgende Skript liest die OU-Struktur der Domäne aus und bringt sie in eine sortierbare und übersichtliche Form. Für jede OU zählt es dann, wie viele User-, Computer- und Gruppenobjekte sich dort befinden. Öffnet man das Ergebnis dann in Excel (oder einem vergleichbaren Programm), dann lässt es sich gut auswerten:

- Die OU-Liste ist alphabetisch geordnet nach der Spalte “canonicalName”, was die Anordnung der OUs logisch korrekt abbildet

- Die Spalte “Depth” gibt die OU-Ebene an, also die Verschachtelungstiefe

- Die Spalte “Structure” stellt den Namen der OU eingerückt dar, indem es eine Reihe Leerzeichen je nach Verschachtelungstiefe voranstellt. Das ist simpel, aber ausreichend, um die Hierarchie auch optisch zu erkennen.

- Die letzten drei Spalten geben an, wie viele “Users”, “Groups” und “Computers” es in der jeweiligen OU gibt.

Hier das Skript. Es ist recht kurz, daher einfach in einen Editor kopieren und ausführen.

'distinguishedName;name;canonicalName;Depth;Structure;Users;Groups;Computers' | Out-File OU-Objects.txt

$OUs = Get-ADOrganizationalUnit -Filter * -Properties canonicalName | Sort-Object -Property canonicalName

foreach ($OU in $OUs) {

$DN = $OU.distinguishedName

$Name = $OU.name

$Path = $OU.canonicalName

$Depth = @([regex]::Matches($Path, "/")).count

$Structure = (' ' * ($Depth-1)) + $Name

$Users = @(Get-ADUser -SearchBase "$DN" -SearchScope OneLevel -Filter *).count

$Groups = @(Get-ADGroup -SearchBase "$DN" -SearchScope OneLevel -Filter *).count

$Computers = @(Get-ADComputer -SearchBase "$DN" -SearchScope OneLevel -Filter *).count

"$DN;$Name;$Path;$Depth;$Structure;$Users;$Groups;$Computers" | Out-File OU-Objects.txt -Append

}

Hinweis: Das Skript erzeugt in großen Umgebungen u.U. eine hohe oder unerwartete Abfragelast: Es stellt pro OU drei recht umfassende Abfragen an Active Directory. Es kann daher sein, dass ein SIEM oder Monitoring-System verdächtige Aktivitäten meldet. Das Skript sollte in solchen Umgebungen nur in Abstimmung mit der Security-Administration ausgeführt werden. Gedacht ist es vor allem für überschaubare Domänen.

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=8982

Ende März hat Microsoft einen neuen Hype in die freie Wildbahn entlassen: Copilot Cowork. Dieser Kollege hat das Zeug, die Zukunft der Arbeit in einem Ausmaß zu verändern, wie wir es uns seit dem ernüchternden Start von Copilot vor zweieinhalb Jahren kaum mehr vorstellen konnten.

Ende März hat Microsoft einen neuen Hype in die freie Wildbahn entlassen: Copilot Cowork. Dieser Kollege hat das Zeug, die Zukunft der Arbeit in einem Ausmaß zu verändern, wie wir es uns seit dem ernüchternden Start von Copilot vor zweieinhalb Jahren kaum mehr vorstellen konnten.

Kategorie:

Kategorie:  Translate EN

Translate EN