Der Exchange-MVP Paul Cunningham hat in einem E-Book zusammengefasst, was man über die Windows-Firewall wissen sollte:

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7347

Heimlich, still und leise haben die Organisatoren der Community-Konferenz cim in Lingen die Session-Videos vom September 2015 veröffentlicht. Sie sind zu finden auf dem YouTube-Kanal der it.emsland, organisiert nach den Tracks der cim 2015:

[cim lingen 2015: Facts Track – YouTube]

https://www.youtube.com/playlist?list=PLm2XHeLAwqKvleN4OpiZUJ6b5ZqEKCujq

[cim lingen 2015: Vision-Track – YouTube]

https://www.youtube.com/playlist?list=PLm2XHeLAwqKvj8Rd7w3U8EV27eFSm0Axy

[cim lingen 2015: Business Track – YouTube]

https://www.youtube.com/playlist?list=PLm2XHeLAwqKvMtqBnhwS5NNS8Np5tgV3Y

… oder über die Videoliste des Veranstalters:

[itemslandlingen – YouTube]

https://www.youtube.com/user/itemslandlingen/videos

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7356

Vor einigen Tagen hat ein griechischer Sicherheitsexperte eine gravierende Sicherheitslücke bei der Anmeldung an Office 365 beschrieben – und sich dabei beeindruckt gezeigt, wie schnell Microsoft einen Fix für das Problem hatte.

Die Fehlkonfiguration bei Microsoft sorgte dafür, dass man sich mit beliebigen Office-365-Konten anmelden konnte, wenn man nur die zugehörige Mailadresse kannte. Das Kennwort war nicht dafür erforderlich. Möglich machte dies eine funktionale Schwäche, die nach einer erfolgreichen Anmeldung an ein Office-365-Konto per ADFS (dafür reicht auch ein kostenloser Testzugang) den übergebenen Nutzernamen nicht mehr weiter prüfte. Hatte man sich also an sein eigenes Office 365 angemeldet, konnte man – vereinfacht gesagt – dem System einen beliebigen User einer anderen Organisation unterjubeln und hatte vollen Zugriff auf dessen Mailbox und Account.

Nach der Meldung hatte Microsoft das Problem innerhalb von wenigen Stunden korrigiert. Leider betrifft das aber nur die Office-365-Seite. Nebenbei hatte der Experte auch bemerkt, dass Microsofts Implementierung von ADFS nicht besonders sinnvoll gemacht ist – daran hat sich nichts geändert.

[Economy of mechanism – The road to hell is paved with SAML Assertions]

http://www.economyofmechanism.com/office365-authbypass.html

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7370

In unserem Webinar am 19. Mai 2016 erfahren Sie alles rund um Deployment-Verfahren für Windows 10 im Enterprise-Umfeld. Wir zeigen Ihnen die Neuigkeiten im Windows-10-Deployment-Prozess, welche Chancen ein Inplace-Upgrade bietet und was aus dem klassischen „Wipe and Load“-Verfahren wurde. Ein weiterer Schwerpunkt des Webinars sind Windows-10-„Provisioning Packages“. Lernen Sie potentielle Einsatzszenarien kennen und informieren Sie sich über die Vor- und Nachteile.

Agenda

- Vorstellung Speaker

- Was ist neu im Windows-10-Deployment-Prozess?

- Kompatibilität Assessment Readiness (MAP)

- Abhängigkeit zu Internet Explorer 11

- Welche Chancen bietet Inplace Upgrade?

- Welche Einsatzszenarien gibt es?

- Welche Einschränkungen gibt es?

- Demo

- Was wurde aus Wipe and Load?

- Was kommt mit Windows-10-Provisioning-Packages?

- Einsatzszenarien

- Vor- und Nachteile

- Demo

- Deployment Best Practices

- Windows 10 Reporting und Automatisierungsansätze

- Q & A

Hier gehts zur Anmeldung: https://attendee.gotowebinar.co m/register/4648891666324217603?splash=false

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7359

Vor etwa zwei Wochen hat die Community VCNRW ihre erste ganztägige Veranstaltung unter dem Titel “VCNRW Sessions” durchgeführt. Das Line-up der Sprecher bestand aus europaweit bekannten Experten der Virtualisierungs- und Applikationsszene.

Nun haben die Organisatoren gemeinsam mit Microsoft die Aufzeichnungen aller Sessions als Videos auf Channel 9 bereitgestellt:

[VCNRW – Virtualization Community – Channel 9]

https://channel9.msdn.com/Events/community-germany/VCNRW2016

Meine eigene Session “Hyper-V: Mythen und Wahrheiten” findet sich hier:

[Hyper-V: Mythen und Wahrheiten | VCNRW – Virtualization Community NRW | Channel 9]

https://channel9.msdn.com/Events/community-germany/VCNRW2016/Hyper-V-Mythen-und-Wahrheiten

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7353

Scott Hanselmann hat in einem lesenswerten Blogbeitrag die Frage beantwortet, ob und wie SSDs unter Windows defragmentiert werden und ob und wann das nötig ist. Der Beitrag ist schon etwas älter, stellt die Hintergründe aber sehr gut dar und korrigiert einige Missverständnisse.

[The real and complete story – Does Windows defragment your SSD? – Scott Hanselman]

http://www.hanselman.com/blog/TheRealAndCompleteStoryDoesWindowsDefragmentYourSSD.aspx

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7287

Vor fast zehn Jahren haben wir ein Verfahren beschrieben, mit dem sich Active-Directory-Testumgebungen erzeugen lassen, die in den wichtigsten Aspekten den echten Domänen entsprechen. In manchen Situationen reichen nämlich ein, zwei Testbenutzerkonten nicht aus, sondern es kommt auf die OU- und Gruppenstruktur an.

Unser damaliger Artikel hat dazu zwei Skripte aus den “GPMC Sample Scripts” eingesetzt:

[Active-Directory-Double als Testumgebung | faq-o-matic.net]

http://www.faq-o-matic.net/2006/12/17/active-directory-double-als-testumgebung/

Dieses Verfahren kann man immer noch gut einsetzen – es hat aber einen Nachteil: Die alten GPMC-Skripte kommen nicht mit Kommas in den Objektnamen klar. Während man dies bei den Benutzerkonten noch ausgleichen kann (das nötige Reparaturskript findet sich in unserem obigen Artikel), scheitern die Skripte endgültig, wenn es Kommas in den OU-Namen gibt.

Daher haben wir eine neue Lösung entwickelt, die mit beliebigen Sonderfällen bei den Objektnamen klarkommen sollte. Sie beschränkt sich auf den Ex- und Import von Benutzerkonten, Gruppen und der OU-Struktur. Anders als die GPMC-Skripte nimmt es die Gruppenrichtlinien nicht mit (die man aber auch nur selten im Labor braucht). Dafür berücksichtigt es mehr Details bei den Benutzerkonten.

… weiterlesen

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7262

Frank Carius hat auf seiner Seite MSXFAQ.de aufgelistet, welche AD-Felder Exchange mit Werten befüllt, wenn man ein Objekt Mail-aktiviert. Die Übersicht beruht auf Exchange 2010, sollte aber im Wesentlichen immer noch aktuell sein.

[MSXFAQ.DE:Exchange Provisioning Felder]

http://www.msxfaq.de/exchange/admin/exchange_provisioning_ldapfelder.htm

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7276

Seit einigen Jahren sind Top-Level Domains in DNS nicht mehr statisch. Es ist technisch und organisatorisch möglich, praktisch beliebige Ausdrücke als TLD zu verwenden, wenn auch die (finanziellen) Hürden hoch sind.

Die Internet-Behörde IANA pflegt eine laufend aktualisierte Liste der TLDs:

[TLDs – IANA]

http://data.iana.org/TLD/tlds-alpha-by-domain.txt

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7279

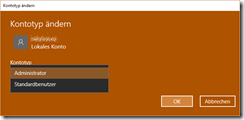

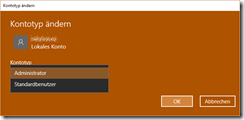

Kürzlich richtete ich einen Heimrechner unter Windows 10 ein. Nach getaner Arbeit wollte ich das vordefinierte Konto zum Standardbenutzer herabstufen, weil es das Hauptkonto des Rechners sein sollte. Zuvor hatte ich natürlich einen separaten Administrator angelegt.

Dieses Herabstufen kann man über die PC-Einstellungen vornehmen.

Nach Abschluss der Arbeiten startete ich den Rechner neu. Das Konto des Hauptbenutzers wurde nicht mehr zum Anmelden angezeigt – nur der separate Administrator konnte sich noch einloggen.

Nanu? Was war geschehen?

Wie sich herausstellte, hatte Windows beim Herunterstufen des Kontos ganze Arbeit geleistet – oder eben nicht. Das Benutzerkonto war in keiner Gruppe mehr Mitglied, auch nicht in der Gruppe “Benutzer”. Nur mit dieser Mitgliedschaft hätte es sich aber anmelden dürfen.

Mit dieser Erkenntnis war die Lösung einfach: Das Konto in die Gruppe “Benutzer” aufnehmen. Unklar – und ärgerlich – bleibt aber, warum das Konto überhaupt nicht in der Gruppe war …

Kurzlink zu diesem Artikel:

http://faq-o-matic.net/?p=7292

Kategorie:

Kategorie:  Translate EN

Translate EN